Des weiteren wird das IPFS-Netzwerk umfassend analysiert und kartografiert mithilfe (1) systematischer Crawls der DHT sowie (2) des Mitschneidens von Anfragenachrichten für Daten. Mittels eines solchen Angriffs kann ein Angreifer die Verbreitung von Transaktionen und Blöcken behindern und Netzwerkteilnehmer aus dem Overlay ausschließen. Ein zentrales Ergebnis dieser Arbeit ist die Entdeckung und Demonstration einer "Eclipse-Attack" auf das Ethereum Overlay. Dieses empirische Verständnis ermöglicht es Aussagen über die inhärenten Eigenschaften der studierten Systeme zu treffen. Für die entsprechende Analyse bedient sich diese Arbeit einer empirisch motivierten, meist Netzwerklayer-basierten Perspektive - angereichert mit einer ökonomischen im Kontext von Wertstabilen Tokens. Die Sicherheit und Robustheit dieser einzelnen Komponenten bestimmt maßgeblich die Sicherheit des Gesamtsystems in dem sie verwendet werden darüber hinaus erlaubt der Fokus auf Komponenten Schlussfolgerungen über individuelle Anwendungen hinaus. Dafür werden exemplarisch drei Systeme untersucht, die häufig als Komponenten in komplexen Blockchain-Anwendungen benutzt werden: Ethereum als Infrastruktur, IPFS zur verteilten Datenspeicherung und schließlich "Stablecoins" als Tokens mit Wertstabilität. Diese Dissertation widmet sich dieser Zuschreibung, indem untersucht wird, ob dezentralisierte Anwendungen tatsächlich so robust sind. Eine häufige Zuschreibung an dezentrale Systeme ist dabei, dass eine Dezentralisierung automatisch zu einer höheren Sicherheit und Widerstandsfähigkeit gegenüber Angriffen führt. Our contributions can be applied to support the design of realistic synthetic workloads, thus helping in the development and evaluation of new, well-performing personal cloud storage services.ĭie Erfindung von Bitcoin hat ein großes Interesse an dezentralen Systemen geweckt. We characterize the statistical parameters of the model using passive measurements gathered in 3 different network vantage points. In this context, this paper proposes a hierarchical two-layer model for representing the Dropbox client behavior. However, despite recent analyses of typical usage patterns and possible performance bottlenecks, no previous work investigated the underlying client processes that generate workload to the system. These companies as well as new providers entering the cloud storage market could greatly benefit from knowing typical workload patterns that their services have to face in order to develop more cost-effective solutions. Indeed, many companies offer this kind of service, including worldwide providers such as Dropbox, Microsoft and Google. The main reasons are lower resource usage on the client side, which is important in the case of mobile terminals, a much simpler software architecture, and a drastic reduction in the cost of data transfers originating at the data center.Ĭloud storage systems are currently very popular, generating a large amount of Internet traffic.

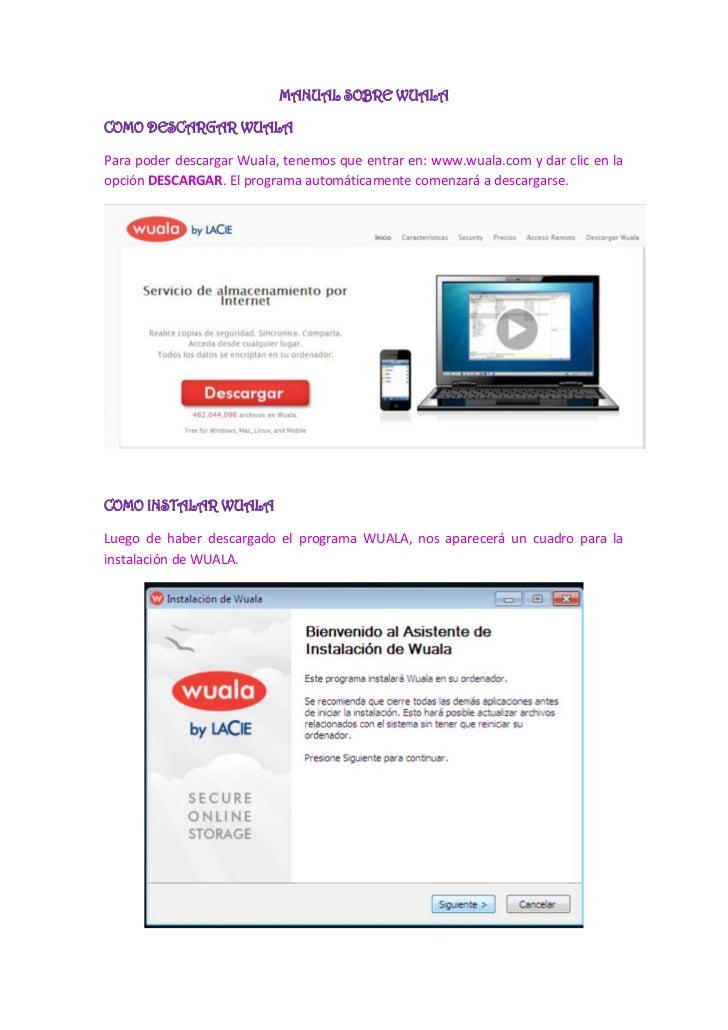

Our findings and the underlying reasons are substantiated by an interview with a co-founder of Wuala. Recently, however, Wuala has adopted a pure client/server based architecture. Multiple transmission blocks are sent in parallel to different machines and reliability is assured via a simple Automatic Repeat Request protocol on top of UDP. Large files are broken up into transmission blocks and additional transmission blocks are generated using a classical redundancy coding scheme. When Wuala was launched, it used a clever combination of centralized storage in data centers for long-term backup with peer-assisted file caching of frequently downloaded files.

We capture the network traffic exchanged between the machines participating in Wuala to reverse engineer the design and operation of Wuala. Very little is known about the design and implementation of Wuala. Wuala is a popular online backup and file sharing system that has been successfully operated for several years.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed